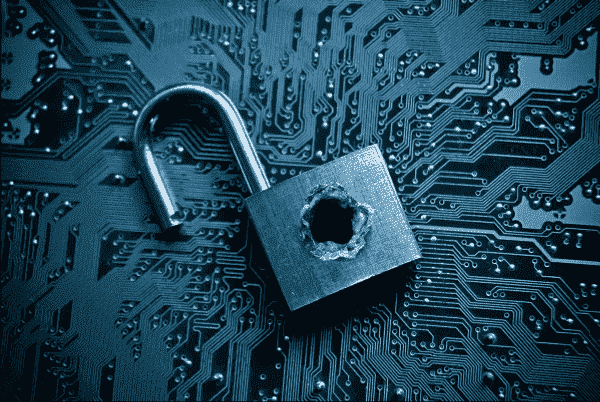

El dilema de la inteligencia de amenazas de código abierto en el ciberespacio

Related: ¿Qué es la inteligencia de amenazas cibernéticas y su papel?

Con el rápido desarrollo de la red y la tecnología de la información, el valor de la inteligencia de código abierto en la investigación y el análisis estratégicos se está volviendo cada vez más significativo, y la forma en que la inteligencia juega un papel también se está desarrollando y enriqueciendo constantemente.La inteligencia de código abierto utiliza inteligencia artificial para agregar trazas de datos dispersas en fragmentos de conocimiento de alto valor, proporcionando así ideas y conocimientos profundos sobre la situación reflejada por la información.

La inteligencia de código abierto del ciberespacio es un subconjunto de inteligencia de código abierto que se centra en la información que refleja las tácticas de los atacantes, las técnicas, los procedimientos, los comportamientos, los eventos y todos los demás elementos de valor para los defensores del ciberespacio.La inteligencia de amenaza de ciberseguridad apropiada, eficiente y oportuna ayuda a identificar lo que está sucediendo, por qué está sucediendo y cómo lidiar con los riesgos.

En la era de Big Data, la adquisición de inteligencia de amenazas de código abierto en el ciberespacio enfrenta el dilema de la "explosión de datos" pero la "escasez de conocimiento".Las fuentes de inteligencia de amenazas se pueden dispersar en redes sociales, blogs, Twitter, sitios de noticias, foros y muchos otros lugares, y el número y la frecuencia de las actualizaciones continúan aumentando.Esta cantidad de datos sin precedentes ha traído dificultades sin precedentes a los analistas de inteligencia de amenazas para completar el flujo de trabajo del "análisis de análisis de observación".Cuando la complejidad del volumen de datos y la relación de asociación de datos excede su comprensión y control, se activará una crisis cognitiva, lo que se refleja principalmente en los siguientes cuatro aspectos.

1. La credibilidad de la inteligencia de amenazas es cuestionable.

Cualquier investigador de seguridad, usuario, hacker o empleado del gobierno puede publicar cualquier contenido en Internet, independientemente de su formación académica, juicio, creencias o intenciones, y la calidad de dicho contenido no puede garantizarse.Esto es especialmente cierto cuando los analistas de inteligencia carecen de formas efectivas de distinguir los datos falsos de la información real, especialmente cuando se obtienen grandes cantidades de dichos datos en un corto período de tiempo mediante rastreadores web o descargas de bases de datos.

2. No se puede garantizar la integridad y consistencia de la inteligencia.

La inteligencia de amenazas se puede generar a partir de una variedad de canales o fuentes, incluidos expertos humanos, dispositivos o programas de respuesta automatizados, que pueden no tener un propósito organizativo, objetivo o administrativo claro.Como resultado, la información disponible para los analistas sobre un tema siempre viene de una manera desarticulada, fragmentada y contradictoria, y es difícil obtener respuestas significativas de este lío de datos.

3. La aleatoriedad y la incertidumbre del proceso de análisis.

El análisis de inteligencia es un proceso en el que los analistas analizan y procesan la información de inteligencia a través de actividades de pensamiento sistemáticas y meticulosas, obtienen información sobre las verdaderas intenciones del oponente y predicen las tendencias de desarrollo.Además de una gran cantidad de información de inteligencia, el proceso de análisis también requiere habilidades de análisis profesional, herramientas de análisis profesional y lógica de razonamiento riguroso, todos los cuales están estrechamente relacionados con la experiencia personal del analista.Cuando se enfrentan al mismo material, diferentes analistas pueden incluso sacar conclusiones completamente opuestas.

4. La precisión de la predicción es insatisfactoria.

La recopilación de inteligencia inadecuada, el apoyo de datos insuficiente, los errores en el análisis y el juicio, y el pensamiento rígido pueden conducir a desviaciones y errores en los resultados finales de investigación y juicio.Especialmente en la investigación de inteligencia de amenazas de código abierto, los analistas siempre solo pueden comprender parte de la información.Incluso el análisis racional y riguroso es propenso a los errores debido a las brechas cognitivas, la asimetría de la información y las opiniones sesgadas.

Los cuatro problemas anteriores no se pueden resolver simplemente aumentando la potencia informática, mejorando los algoritmos y expandiendo la potencia de almacenamiento.La eficiencia informática más rápida, el nivel de reconocimiento más fuerte y el espacio de almacenamiento más amplio pueden aliviar la situación de los recursos insuficientes, pero "personas en el bucle" sigue siendo un requisito previo importante y una característica clave del análisis de inteligencia de código abierto.Fortalecer la cooperación humana-computadora basada en la inspiración humana, la intuición, la sensibilidad y las capacidades de comprensión macroscópica, así como las capacidades de computación, almacenamiento y comunicación de las computadoras de alta velocidad, pueden mejorar realmente la precisión y la eficiencia en el campo del análisis de inteligencia de amenazas de código abiertoy observar del ciberespacio las pistas en los resultados extraen información importante sobre el atacante, el comportamiento de ataque y la intención de ataque.Una vez que se puede formar una ruta de intercambio y intercambio suaves entre humanos y máquinas, y se puede establecer un ciclo iterativo de análisis de inteligencia autónomo, este sistema inteligente híbrido seguramente obtendrá una gran ventaja en la lucha contra los atacantes del ciberespacio.