A batalha invisível: como as investigações cibernéticas revelam ameaças digitais

Na era digital de hoje, a proliferação de crime cibernético apresenta um desafio significativo para os profissionais de aplicação da lei e segurança cibernética.De golpes de phishing a ataques de ransomware, os cibercriminosos empregam métodos sofisticados para explorar vulnerabilidades.A compreensão da investigação do cibercrime é crucial para proteger informações confidenciais e manter a segurança digital.Este artigo investiga as complexidades das investigações de crimes cibernéticos, destacando as etapas e métodos essenciais usados para combater essas ameaças generalizadas.

Entendendo a investigação do cibercrime

A investigação do cibercrime envolve identificar, analisar e mitigar crimes baseados em computador e outras formas de atividade maliciosa que ocorrem no ciberespaço.Este processo implica várias etapas críticas:

Identificando e analisando evidências digitais

Os investigadores rastreiam e examinam evidências digitais para descobrir os autores e seus motivos.

Avaliando a situação

Aprendendo sobre o caso e avaliar as circunstâncias.

Conduzindo a investigação inicial

Iniciando a investigação coletando informações e evidências preliminares.

Identificar evidências potenciais

Reconhecendo possíveis fontes de evidência digital, como computadores, dispositivos móveis e logs de rede.

Garantir dispositivos

Garantir que a evidência digital não seja alterada ou destruída, preservando o estado atual do dispositivo.

Obtendo ordens judiciais

Adquirindo as permissões legais necessárias para acessar e analisar dados digitais.

Analisando resultados com o promotor

Colaborar com profissionais do direito para interpretar as evidências e construir um caso.

A investigação do cibercrime é essencial para o combate a vários tipos de crimes cibernéticos, como hackers, phishing, malware, violações de dados e roubo de identidade.Requer o uso de ferramentas e técnicas especializadas, planejamento meticuloso, coleta de informações e o manuseio adequado de evidências digitais.

Os investigadores devem permanecer atualizados com as mais recentes técnicas e ferramentas para lidar efetivamente com a natureza em evolução das ameaças cibernéticas.Esse aprendizado contínuo garante que eles possam proteger empresas e indivíduos dos riscos crescentes representados por cibercriminosos e levar os infratores à justiça.

A importância da investigação do cibercrime não pode ser exagerada, pois desempenha um papel crítico na salvaguarda contra os riscos significativos para empresas, governos e indivíduos em todo o mundo.

5 principais crimes cibernéticos

O CyberCrime abrange uma ampla variedade de atividades ilegais envolvendo computadores e redes.Aqui estão cinco tipos predominantes de crimes cibernéticos que as empresas e os indivíduos precisam estar vigilantes:

Phishing e golpes

Phishing envolve enganar as pessoas a revelar informações confidenciais enviando e -mails ou mensagens fraudulentas.Esses ataques geralmente parecem vir de fontes legítimas e visam roubar dados pessoais ou instalar malware no sistema do alvo.

Roubo de identidade

Esse crime ocorre quando um cibercriminal usa as informações pessoais de outra pessoa, como números de cartão de crédito ou detalhes de identificação pessoal, sem permissão.As informações roubadas são então usadas para cometer fraude ou outros crimes.

Ataques de ransomware

O ransomware é um tipo de malware que criptografa os dados de uma vítima, tornando -os inacessíveis.O invasor exige um pagamento de resgate para restaurar o acesso aos arquivos criptografados.Os ataques de ransomware podem causar interrupções significativas e perdas financeiras.

Acesso não autorizado e uso indevido

Comumente conhecido como hackers, esse crime envolve obter acesso não autorizado a sistemas ou redes privadas de computadores.Os hackers podem roubar dados, interromper as operações ou usar os sistemas comprometidos para atividades ilegais.

Fraude da Internet

Essa ampla categoria inclui várias atividades fraudulentas realizadas pela Internet, como golpes on -line, fraude bancária e roubo de serviços.A fraude na Internet explora o vasto alcance da Internet para enganar as vítimas e roubar seu dinheiro ou informações pessoais.

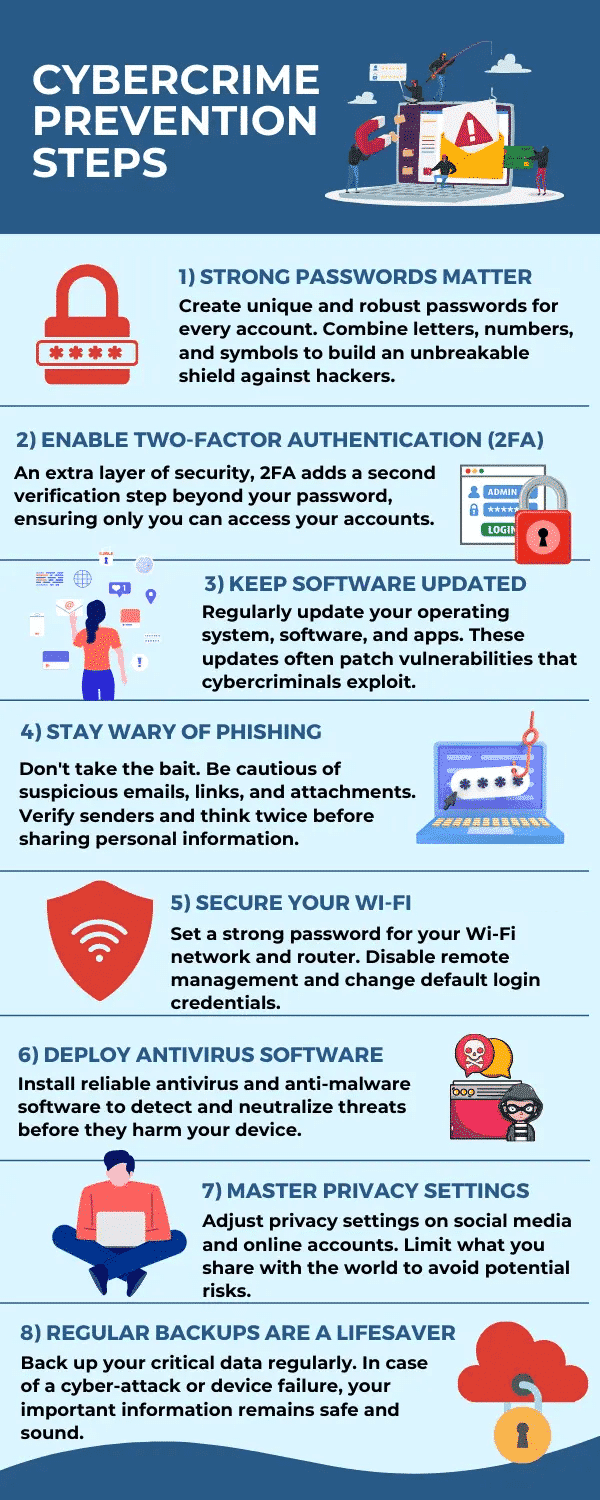

Esses crimes cibernéticos podem ser executados através de diferentes métodos, incluindo engenharia social, explorando vulnerabilidades de segurança e implantando software malicioso.É crucial para empresas e indivíduos implementar medidas de segurança robustas e permanecer vigilantes para mitigar esses riscos.

Tipos de criminosos cibernéticos

O cibercrime é perpetrado por vários tipos de criminosos, cada um com motivações e métodos distintos.Aqui estão cinco categorias principais de criminosos cibernéticos:

Hackers

Esses indivíduos usam suas habilidades técnicas para obter acesso não autorizado a sistemas ou redes de computador.Os hackers podem ser impulsionados por ganho financeiro, motivos políticos, causas sociais ou simplesmente o desafio de invadir sistemas seguros.

Insiders

Insiders são indivíduos que têm acesso legítimo aos sistemas ou redes de uma organização, mas usam indevidamente esse acesso para ganho pessoal ou prejudicam a organização.Eles podem ser funcionários, contratados ou outro pessoal de confiança.

Grupos de crimes organizados

Esses são grupos sofisticados que se envolvem em crimes cibernéticos para ganho financeiro ou outras atividades ilegais.Eles geralmente empregam técnicas avançadas para evitar a detecção e cobrir suas faixas.

Estados-nação

Grupos governamentais ou patrocinados pelo Estado conduzem ataques cibernéticos para fins políticos, militares ou de espionagem.Esses ataques podem envolver a coleta de inteligência, interrompendo a infraestrutura crítica ou obtendo uma vantagem estratégica sobre outras nações.

Ciberterroristas

Os ciberterroristas usam ataques digitais para criar medo, interromper sistemas ou causar danos a indivíduos ou organizações.Suas motivações podem ser políticas, ideológicas ou sociais, e geralmente têm como alvo infraestrutura e serviços críticos.

Cada tipo de cibernética representa ameaças únicas.As organizações devem tomar medidas proativas para proteger contra essas ameaças, incluindo a implementação de medidas de segurança robustas, a realização de auditorias regulares e permanecendo informados sobre as mais recentes tendências e ameaças do crime cibernético.Ao fazer isso, eles podem reduzir o risco de ataques cibernéticos e proteger suas informações e sistemas confidenciais.

Técnicas para investigar o cibercrime

A investigação do cibercrime requer uma variedade sofisticada de técnicas e ferramentas para reunir e analisar evidências digitais.Os principais componentes da investigação do cibercrime incluem:

Forense digital

Este campo envolve a coleta, preservação e análise sistemática dos dados digitais que podem ser usados como evidência em procedimentos legais.É crucial para identificar violações, rastrear atividades cibercriminais e apoiar a acusação de criminosos.

Análise de malware

Os investigadores rastreiam e analisam software malicioso para entender seu comportamento, origem e impacto.Esse processo é essencial para descobrir os métodos usados pelos cibercriminosos para se infiltrar em sistemas e comprometer dados.

Análise de transações financeiras

Ao examinar os registros financeiros, os investigadores podem identificar transações suspeitas e rastrear o fluxo de fundos ilícitos.Essa técnica é particularmente útil em casos envolvendo fraude e lavagem de dinheiro.

Para aprimorar esses processos de investigação, plataformas avançadas comoKnowlesysForneça ferramentas abrangentes para rastrear pegadas digitais e analisar conjuntos de dados complexos, oferecendo suporte significativo para investigações de crimes cibernéticos.Cada um desses métodos desempenha um papel integral ao reunir a pegada digital deixada pelos cibercriminosos.

O papel da forense digital

A forense digital é semelhante à ciência forense no mundo físico;Envolve a análise meticulosa dos dados eletrônicos para descobrir evidências de atividade criminosa.Este processo inclui:

Identificação

Reconhecendo possíveis fontes de evidência digital, como computadores, dispositivos móveis e logs de rede.

Preservação

Garantir que a evidência digital não seja alterada ou destruída.Isso envolve a criação de cópias exatas de mídia de armazenamento e proteger os dispositivos originais.

Análise

Empregando metodologias forenses para examinar os dados.Isso pode incluir unidades de imagem, reconstruir arquivos excluídos e analisar o tráfego de rede.

Documentação

Manter registros detalhados das evidências e do processo de análise, que podem ser apresentados em tribunal para apoiar os procedimentos legais.

Evidências digitais podem incluir e -mails, documentos, imagens, registros de transações e histórico de navegação na Internet.O manuseio e a análise adequados desses dados são críticos para manter a integridade e a admissibilidade das evidências em contextos legais.

Investigações de crime cibernético para policiais

As investigações de crimes cibernéticos envolvem identificar, rastrear e analisar evidências digitais relacionadas a várias ofensas on -line.A investigação eficaz requer a compreensão do crime, a identificação de evidências em potencial e garantindo as ordens judiciais necessárias.

Avaliando a situação

Primeiro, os policiais devem determinar os elementos do crime e das leis aplicáveis.A consultoria com promotores pode fornecer informações adicionais, especialmente devido à natureza em evolução da tecnologia e jurisdição global da Internet.

Conduzindo a investigação inicial

Os policiais devem aplicar métodos de investigação tradicionais, fazendo perguntas -chave sobre suspeitos, crimes cometidos, jurisdição e evidências.Identificar e preservar evidências físicas e digitais é crucial.

Identificando possíveis evidências

As evidências digitais podem variar de tipo e tamanho, potencialmente sendo criptografadas ou ocultas.A parceria com agências com recursos especializados pode ser necessária para identificação e coleta adequadas.

Garantir dispositivos e ordens judiciais

Os dispositivos eletrônicos geralmente exigem mandados de busca.Os mandados e as intimações devem descrever claramente o escopo da pesquisa, e os acordos de não divulgação podem ser necessários ao solicitar informações dos provedores de serviços eletrônicos.

Analisando resultados com promotores

Colaborar com os promotores ajuda a identificar cobranças apropriadas e determinar evidências adicionais necessárias para a acusação.

Conclusão

À medida que as ameaças cibernéticas continuam a evoluir, as técnicas e ferramentas também devem ser usadas nas investigações de crimes cibernéticos.A natureza complexa do crime cibernético exige uma compreensão completa das evidências digitais, procedimentos investigativos meticulosos e uma estreita colaboração com profissionais do direito.Ao se manter informado sobre os desenvolvimentos mais recentes e empregar métodos avançados, os investigadores podem efetivamente combater os cibercriminosos e proteger informações sensíveis.Medidas proativas e aprendizado contínuo são essenciais para manter a segurança digital e garantir a justiça no cenário em constante mudança de ameaças cibernéticas.