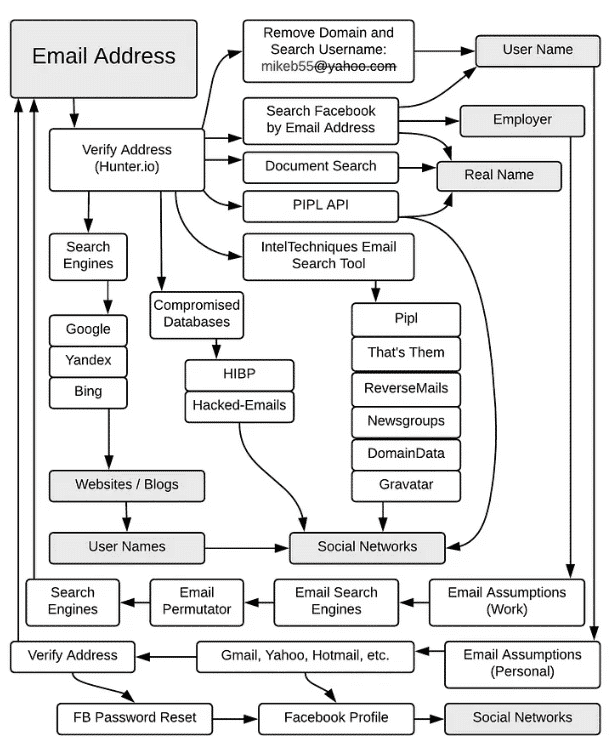

Inteligência de código aberto: como encontrar o endereço de e -mail de alguém

Google Dorks

· Site “@exemplo.com”: exemplo.com- Pesquise todos os e -mails em um determinado domínio.

· HR “Email” Site: Exemplo.com FileType: CSV |FileType: XLS |FileType: XLSX- Encontre listas de contatos de RH em um determinado domínio.

· Site: exemplo.com Intext:@gmail.com FileType: XLS- Extraia os IDs de email do Google em um determinado domínio.

Ferramentas de email

· Caçador- Executa a varredura rápida do nome de domínio para endereços de email e revela seu padrão comum.

·

Permutador de email- Gera permutações de até três domínios nos quais o destino provavelmente terá um endereço de e -mail.Suporta várias variáveis de entrada para gerar resultados personalizados.

· Prova- Permite a validação de e -mail a granel, que é útil quando você gerou uma lista de e -mails usando uma ferramenta de permutação e deseja verificar todos eles de uma só vez.

·

Verifalia- valida endereços de email único gratuitamente sem registro.Para usar a validação em massa, você deve se inscrever.

Plugins do navegador

·

Profeta- revela mais sobre as pessoas.Ele usa um mecanismo avançado para prever o mix de email mais provável para uma determinada pessoa com base em nome, empresa e outros dados sociais.O Profeta valida os emails gerados para garantir que eles estejam corretos e entregues.

·

Extensão do navegador OSINT- Inclui muitos links úteis, incluindo links para pesquisa e verificação de email.Compatível com Firefox e Chrome.

·

Navigador de vendas do LinkedIn- O plug -in Chrome que exibe contas associadas no Twitter e dados do perfil Rich LinkedIn diretamente no Gmail.

Bancos de dados comprometidos

As violações de dados se tornaram um grande problema e, recentemente, vemos mais e mais despejos de dados.O pesquisador de segurança Troy Hunt coletou os dados publicados, despojou as senhas, atribuiu os e -mails às violações em que estavam envolvidas e as enviaram paraHaveibeenpwned.com.Embora o fato da violação em si possa não ser tão importante, o importante é que, por e -mail, você possa obter uma lista de serviços que a pessoa usou ou pelo menos usou.

Outra opção é usardehashed.com.Para contas gratuitas, ele funciona semelhante ao site de Troy Hunt, mas para assinaturas válidas, ele exibirá a senha em texto claro ou como um hash de senha.De uma perspectiva de inteligência de código aberto, precisamos pesquisar se tiver sido usado em outro site - outra maneira de descobrir quais serviços a pessoa usa ou pelo menos usou.Uma pesquisa por senha ou seu valor de hash não apenas mostrará em qual site foi usado, mas também o endereço de email associado a ele.Assim, podemos obter o email do alvo, ao qual não teríamos acesso.É importante observar que, se a senha não for exclusiva, podemos obter falsos positivos, porque outros também podem usá -la.