Navigation de grattage des données: techniques, applications et mesures de sécurité

À l'ère numérique d'aujourd'hui, la capacité d'extraire et d'utiliser des données du Web est un atout puissant pour les entreprises et les chercheurs.Le grattage des données, également connu sous le nom de grattage Web, est au cœur de cette capacité, permettant l'extraction d'informations précieuses à partir de sites Web à des fins de plusieurs fins.De l'amélioration des études de marché à l'optimisation de l'efficacité opérationnelle, les applications du grattage des données sont diverses et de grande envergure.

Comprendre le grattage des données

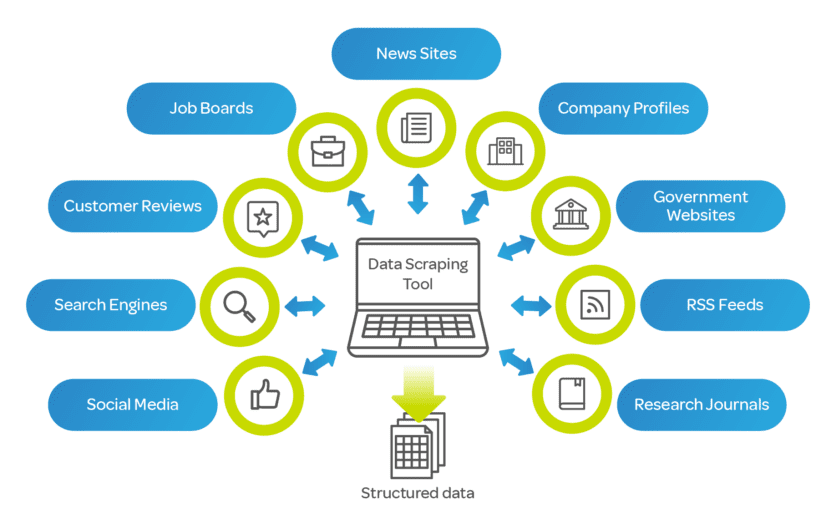

Le grattage des données, également connu sous le nom de grattage Web, est une technique où un programme informatique extrait les données de la sortie d'un autre programme, souvent à partir de sites Web.Ce processus implique d'importer des données à partir de sites Web dans des fichiers ou des feuilles de calcul à usage personnel ou commercial.Le grattage des données est largement utilisé pour son efficacité dans la collecte d'informations sur le Web et les transférer vers une autre plate-forme.

Le grattage des données a plusieurs applications pratiques, notamment:

Business Intelligence:Collecte de données pour éclairer le contenu Web et les décisions stratégiques.

Analyse des prix:Rassembler les informations sur les prix pour les sites de réservation de voyage ou de comparaison.

Étude de marché:Trouver des courses de ventes et effectuer des recherches par le biais de sources de données publiques comme les plateformes de médias sociaux et les répertoires.

Intégration du commerce électronique:Transfert de données sur les produits des sites de commerce électronique aux plates-formes d'achat en ligne comme Google Shopping.

Bien que le grattage des données puisse être utilisé légitimement pour améliorer les opérations commerciales, il a également le potentiel d'utilisation abusive.Par exemple, le grattage peut être utilisé pour récolter les adresses e-mail pour le spam ou pour copier le contenu protégé par le droit d'auteur pour une publication non autorisée.En raison d'un tel potentiel d'abus, certains pays ont des réglementations contre la récolte automatisée des e-mails à des fins commerciales, considérant que c'est une pratique contraire à l'éthique.

3 types principaux de grattage des données

Rapport d'exploitation:Les programmes tirent des données des sites Web dans des rapports générés par les utilisateurs.C'est un peu comme imprimer une page, mais l'imprimante est le rapport de l'utilisateur.

Stracage d'écran:L'outil tire des informations sur les machines héritées dans les versions modernes.

Stracage sur le Web:Les outils tirent des données des sites Web dans les rapports que les utilisateurs peuvent personnaliser.

Comment fonctionne le grattage des données?

Vous souhaitez extraire des données d'une source de confiance?Voici comment vous pouvez plonger dans l'utilisation d'outils spécialisés conçus pour la tâche.

Les grattoirs Web, suivent essentiellement un processus simple en trois étapes:

Demande:Initie une commande "get" pour récupérer les données à partir d'une page Web spécifiée.

Parse:Identifie et extrait les champs de données précis que vous avez ciblés.

Afficher:Organise les informations extraites dans un rapport ou un format personnalisable de votre choix.

Bien que ces outils puissent sembler complexes à se développer, ils sont étonnamment accessibles aux utilisateurs de tous les jours.Voici trois outils de grattage de données conviviaux parfaits pour l'exploration:

Scraper de données:Une extension Chrome qui capture sans effort les données de n'importe quelle page Web visitée, vous permettant de spécifier le format sans aucun codage requis.

Miner de données:Disponible en tant qu'extensions pour Chrome et Microsoft Edge, cet outil arrose les données directement dans les fichiers CSV, idéal pour une manipulation facile dans Excel ou dans d'autres applications de feuille de calcul.

Crawler de grattage des données:Conçu pour extraire des données spécifiques telles que les numéros de téléphone, les adresses e-mail ou les profils de médias sociaux, cet outil exporte commodément des données à Excel et peut être défini pour mettre à jour les champs automatiquement.

Ces outils permettent aux utilisateurs de recueillir et d'analyser efficacement les données, que ce soit pour des projets personnels, des informations commerciales ou des objectifs de recherche.Avec leurs interfaces intuitives et leurs fonctionnalités robustes, l'expérimentation du grattage des données n'a jamais été aussi accessible.

La dynamique du grattage des données

Le grattage des données, ou grattage Web, implique d'extraire des données des sites Web à l'aide de scripts automatisés appelés bots de gratte-ci.Cette pratique joue un rôle central dans divers secteurs, bien qu'il déclenche également un défi continu entre les grattoirs et les mesures de protection du contenu.

Le processus de grattage Web se déroule généralement en plusieurs étapes:

Demande HTTP:Un Bot Scraper initie une demande HTTP GET sur un site Web spécifique pour récupérer son contenu.

Analyse HTML:Après avoir reçu la réponse du site Web, le grattoir analyse le document HTML pour localiser et extraire les modèles de données souhaités.

Conversion des données:Les données extraites sont ensuite converties en un format structuré adapté aux exigences du bot de grattoir.

Les robots de gratte-ciel servent diverses fins, notamment:

Stracage du contenu:Réplication du contenu précieux des sites Web pour imiter les avantages uniques, tels que les avis de produits ou les listes de services, qui peuvent être utilisées à mauvais escient à des fins compétitives.

Stracage des prix:Aggrégation des données sur les prix pour mieux comprendre les stratégies des concurrents et le positionnement du marché.

Stracage de contact:Extraire les coordonnées comme les adresses e-mail et les numéros de téléphone à partir de sites Web, souvent pour les listes de diffusion en vrac ou les utilisations malveillantes en génie social.

Bien que le grattage des données facilite les activités légitimes telles que les études de marché et l'intelligence commerciale, elle pose également des défis de cybersécurité importants.Les sites Web peuvent exposer sans le savoir les données sensibles aux grattoirs, conduisant à une mauvaise utilisation ou à l'exploitation potentielle par des acteurs malveillants.

Par exemple, les données grattées peuvent être exploitées dans:

Attaques de phishing:Adapter les tentatives de phishing en utilisant des informations grattées pour personnaliser des e-mails malveillants, ciblant des individus ou des organisations spécifiques.

Crackage de mot de passe:Exploiter les données accessibles au public pour deviner les mots de passe ou les réponses de sécurité, améliorant l'efficacité des tentatives de craquage des informations d'identification.

Techniques de grattage de données

Plusieurs techniques sont utilisées dans le grattage des données pour récupérer et traiter efficacement le contenu du site Web:

Analyse HTML:Extrait du texte, des liens et d'autres éléments des pages HTML à l'aide de scripts qui ciblent les modèles de données spécifiques.

Analyse DOM:Utilise le modèle d'objet de document (DOM) pour naviguer et extraire des données structurées à partir des pages Web, améliorant l'efficacité de grattage pour le contenu généré dynamiquement.

Agrégation verticale:Emploie des plates-formes spécialisées pour automatiser l'extraction de données pour des verticales spécifiques de l'industrie, minimisant l'intervention manuelle dans les processus de récolte de données.

Xpath:Utilise le langage du chemin XML (XPATH) pour parcourir les documents XML, facilitant l'extraction précise des données basée sur des critères prédéfinis.

Intégration Google Sheets:Utilise la fonction ImportXML de Google Sheets pour gratter et importer des données directement dans des feuilles de calcul, fournissant une méthode simple pour l'extraction et l'analyse des données Web.

Ces techniques permettent aux entreprises et aux chercheurs d'exploiter les données Web à diverses fins, de l'analyse du marché à l'optimisation opérationnelle.Cependant, ils soulignent également l'importance des considérations éthiques et des mesures de cybersécurité dans la gestion et la protection des données accessibles par des activités de grattage.

Sauvegarder vos données: 4 stratégies efficaces

Dans le paysage numérique d'aujourd'hui, la protection de vos précieuses informations est cruciale tout en maintenant votre présence en ligne.Voici quatre stratégies pour protéger vos données sensibles:

Demandes de limite:Mettez en œuvre des règles de limitation de taux pour contrôler le nombre de demandes des adresses IP individuelles dans un délai spécifié.Cela empêche un ping excessif de votre serveur, réduisant le risque de tentatives de grattage des données.

Appliquer CAPTCHA:Présentez les défis CAPTCHA pour les utilisateurs qui font plusieurs demandes du même serveur.Les invites CAPTCHA nécessitent une interaction humaine pour vérifier l'identité, contrecarrant efficacement des outils de grattage automatisé qui ne peuvent pas résoudre ces puzzles.

Utiliser des images:ENGRAGEZ des données sensibles, telles que les informations de contact et les détails de la tarification, dans les images au lieu du texte brut.Les outils de grattage Web sont conçus pour analyser le texte, pas les images, ce qui rend plus difficile pour les scripts automatisés pour extraire et abuser de vos données.

Texte d'obscurcissement:Utilisez des techniques telles que l'obscurcissement textuel (par exemple, en utilisant "[at]" au lieu de "@") pour confondre les outils de grattage des données.Des changements simples dans le formatage du texte peuvent entraver considérablement les efforts de grattage et dissuader l'extraction des données non autorisées.

Bien que la protection complète de toutes les données puisse être difficile, ces mesures proactives aident à fortifier vos pages Web sensibles contre un accès et une mauvaise utilisation non autorisés.En intégrant ces stratégies dans votre cadre de protection des données, vous pouvez améliorer la sécurité tout en maintenant votre avantage concurrentiel en ligne.

Conclusion

Alors que les données continuent de jouer un rôle central dans la prise de décision et l'innovation, la compréhension des nuances du grattage des données devient de plus en plus cruciale.En utilisant des techniques efficaces, en maintenant des normes éthiques et en mettant en œuvre des mesures de sécurité robustes, les entreprises peuvent exploiter la puissance des données Web de manière responsable.Que vous tiriez parti d'outils de grattage pour une analyse compétitive ou de la sauvegarde contre les menaces potentielles, la navigation dans les complexités du grattage des données garantit que vous restez en avance dans un paysage numérique interconnecté.