Les pirates utilisent le chatppt pour détourner les comptes Facebook

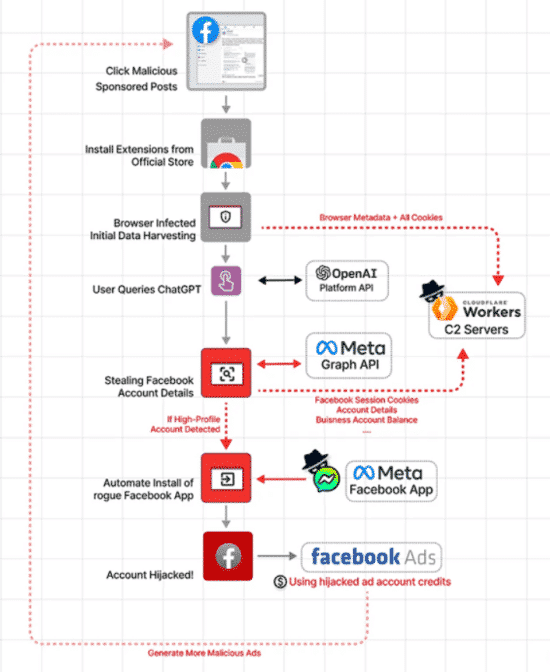

Les acteurs de la menace exploitent la popularité généralisée du Chatgpt d'Openai depuis sa sortie à la fin de l'année dernière pour créer de fausses versions de chatbots de l'intelligence artificielle et attirer les utilisateurs sans méfiance pour les installer.

Le site Web de Dark Reading a révélé qu'au moins 2 000 personnes avaient téléchargé l'extension chromée «Accès rapide à Chatgpt» de la boutique Google Play App Store du 3 au 9 mars 2023. On pense qu'un attaquant menaçant peut avoir utilisé le malveillant malveillantExtension pour compromettre des milliers de comptes Facebook, y compris les comptes d'entreprise.

L'extension chromée malveillante "rapide à Chatgpt" promet aux utilisateurs la possibilité d'interagir rapidement avec Chatgpt, le chatbot d'intelligence artificielle récemment méga-hit.En fait, cependant, l'extension vole subrepticement des cookies du navigateur pour toutes les sessions actives autorisées et installe une porte dérobée qui permet aux opérateurs de logiciels malveillants d'obtenir facilement un accès super-administrateur au compte Facebook d'un utilisateur.

Il convient de noter que cette extension n'est qu'une des nombreuses façons dont les attaquants menacés utilisent le chatppt pour distribuer des systèmes de logiciels malveillants et d'infiltration.

Ces derniers mois, alors que Chatgpt continue de prendre feu, les e-mails de phishing mettant en vedette son sujet ont considérablement augmenté, et plus d'attaquants utilisent de fausses applications Chatgpt pour distribuer Windows et Android malware.

Une "armée de bot" ciblant les comptes d'entreprise Facebook

L'extension "l'accès rapide à ChatGpt" met en œuvre un accès rapide à Chatgpt en se connectant à l'API du chatbot.Mais pendant l'accès, l'extension recueille également une liste de tous les cookies stockés dans le navigateur de l'utilisateur, y compris Google, Twitter et YouTube, ainsi que toute autre activité.

Si un utilisateur a une session active et authentifiée sur Facebook, le plugin d'extension malveillant donne au développeur l'accès à l'API graphique de Meta.L'accès à l'API permet à l'extension d'obtenir toutes les données liées au compte Facebook de l'utilisateur et même de prendre diverses mesures au nom de l'utilisateur.

Encore plus malheureusement, un composant du code de l'extension malveillante permet le détournement du compte Facebook d'un utilisateur en enregistrant une application malveillante sur le compte de l'utilisateur et en obtenant l'approbation de Facebook.En réponse, Guardio a déclaré qu'une demande de l'écosystème Facebook est généralement un service SaaS qui est approuvé pour utiliser son API particulière.Ainsi, en enregistrant la demande dans le compte de l'utilisateur, un attaquant de menace peut obtenir un accès administratif complet au compte Facebook de la victime sans avoir à obtenir un mot de passe ou tenter de contourner la double authentification de Facebook.

Si une extension malveillante rencontre un compte Facebook d'entreprise, il obtient rapidement toutes les informations associées à ce compte, y compris les promotions actives actuelles, les soldes de crédit, les devises, les seuils de facturation minimaux, etc.

Une campagne cybercriminale motivée par financièrement

Avant que Facebook ne puisse accorder l'accès via son API Meta Graph, il doit d'abord confirmer que la demande provient d'un utilisateur authentifié et fiable.Pour contourner cette précaution, les acteurs de la menace ont ajouté du code à une extension de navigateur malveillant qui a assuré que toutes les demandes envoyées par le navigateur de la victime au site Web de Facebook ont été modifiées avec des en-têtes afin qu'ils semblaient également être fiables.Cela a permis à l'extension de parcourir librement n'importe quelle page Facebook (y compris la mise en place d'appels et d'actions API) en utilisant le navigateur infecté sans laisser de traces.

Enfin, Guardio a évalué que les acteurs de la menace peuvent vendre les informations qu'ils récoltent de la campagne au plus offrant.Les attaquants pourraient potentiellement créer une armée de robots avec des comptes d'entreprise Facebook détournés, en utilisant de l'argent à partir de comptes des victimes pour publier des publicités malveillantes.