9 Extensions de chrome malveillant populaires

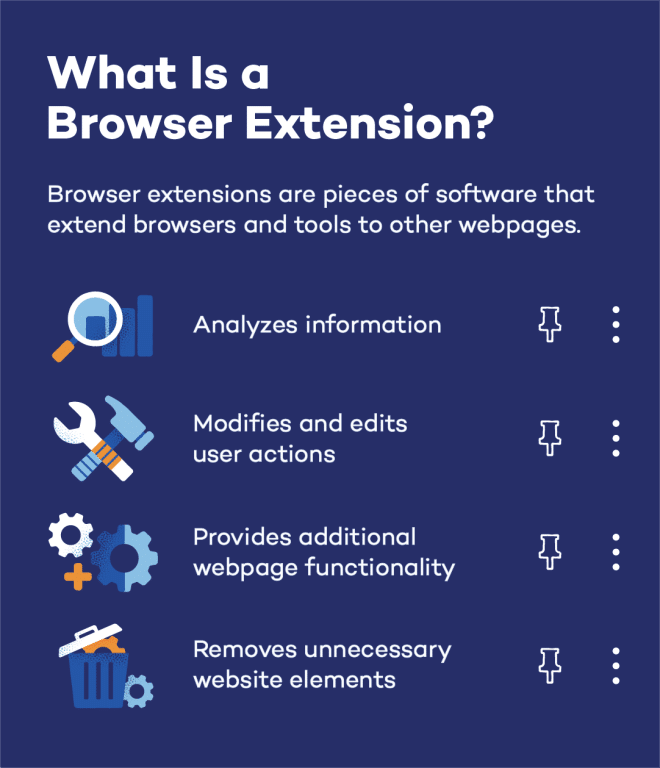

Les extensions du navigateur sont des plugins qui ajoutent des fonctionnalités à votre navigateur.Par exemple, ils peuvent bloquer les annonces sur les pages Web, faire des balisages, vérifier l'orthographe, etc. Chacun de nous a probablement installé diverses extensions de navigateur à un moment ou à un autre: un bloqueur d'annonces, un traducteur en ligne, un vérificateur orthographique, un anti-doigtProgramme de suivi, ou autre chose.Cependant, peu de gens s'arrêtent pour penser: est-ce sûr?

Des études ont montré que de nombreuses extensions sont impliquées dans une gamme de fraudes, de vol, de publicité et d'abus des réseaux sociaux.Plutôt que de travailler comme ils sont décrits, ces extensions peuvent être déclenchées par divers types de contenu Web qui peuvent déclencher une activité illégale, qui à son tour peut accéder à des informations personnelles ou à des dispositifs de dommages.

Extensions de chrome malveillant populaires

Le navigateur Chrome de Google est le navigateur Web le plus populaire au monde et prend en charge plus de 130 000 extensions de navigateur unique.La plupart de ces extensions uniques sont sécurisées et soutenues par Chrome lui-même, mais il y a des extensions populaires qui ont été déterminées comme "malveillantes".Ces extensions chromées malveillantes peuvent contenir des logiciels malveillants qui pourraient éventuellement compromettre la sécurité du système.La liste suivante contient certaines des extensions les plus notoires dont les utilisateurs de Chrome devraient être conscients.

1. Party Netflix

Netflix, le service de streaming payant qui permet uniquement aux membres de regarder des films et des émissions de télévision sur des appareils connectés.L'extension Netflix Party est conçue pour permettre aux utilisateurs de regarder les épisodes Netflix simultanément avec des amis ou des proches.

L'extension est en fait ouverte à une utilisation depuis de nombreuses années, et au cours des deux dernières années, en raison des effets de propagation du Covid-19, le parti Netflix est redevenu largement utilisé, le nombre d'utilisateurs montrant une tendance de croissance extrêmement rapide,avec plus de 800 000 téléchargements jusqu'à présent.

Mais en réalité, le plugin suit l'empreinte numérique des utilisateurs et injecte des liens d'affiliation dans les pages appropriées.Le propriétaire de l'extension peut même réaliser un profit en vendant l'historique de navigation de l'utilisateur.

2. Party Netflix 2

Netflix Party 2, qui a maintenant été téléchargé plus de 300 000 fois, est similaire à son prédécesseur Netflix Party en ce qu'il tente d'injecter des liens d'affiliation dans la navigation des utilisateurs.Notamment, afin d'échapper à la détection, à l'analyse et à la confusion des chercheurs ou des utilisateurs de méfiance, ce type de module complémentaire - y compris Netflix Party 1 et 2 - peut même inclure des liens ou effectuer une activité malveillante avant d'injecter un contrôle de temps qui retardera son installation par15 jours pour cacher ses propriétés malveillantes.

3. Capture d'écran pleine page-Screenshotting

L'extension de capture d'écran pleine page en pleine page avait été téléchargée par plus de 200 000 utilisateurs avant la découverte de son comportement malveillant.Cette extension, conçue pour prendre des captures d'écran des pages Web en un seul clic, suit en fait les données de l'utilisateur et modifie l'emplacement de certains cookies sur les sites de commerce électronique, déguisant l'URL d'origine de l'utilisateur en tant que site de référence.

4. Frigy Light

Frigate Light est conçue pour accéder aux sites Web verrouillés et crypter les données de trafic utilisateur.Cependant, cette extension est également intégrée à des logiciels malveillants qui peuvent être utilisés pour accéder aux données des utilisateurs.De plus, les utilisateurs qui téléchargent cette extension seront invités à fournir à Frigate Light avec accès à des données sensibles.

5. FRIGAT CDN

Semblable à Frigate Light, Frigate CDN est conçue pour donner aux utilisateurs un accès aux sites Web bloqués.Cette extension est également intégrée à des logiciels malveillants qui permettent d'accéder à des données utilisateur sensibles.Cette extension redirige également les utilisateurs vers des sites secondaires via son proxy pour collecter des données et infecter davantage les appareils.

6. Savefrom.net

SaveFrom.net est un site Web gratuit qui prend en charge le téléchargement des vidéos de YouTube, Facebook, Vimeo, Break et de nombreux autres sites Web.Il est facile à télécharger en copiant et en collant le lien vidéo dans la zone de recherche au milieu du site Web.

Mais en même temps, il recueille également des données utilisateur, telles que l'adresse IP et le comportement de navigation, qui a été divulguée ou peut être divulguée lors de l'utilisation du site Web.

7. Sharpext

SharpExt est bien connu dans le domaine des logiciels espions par e-mail.Cette extension a été créée et déployée par Sharptongue (également connue sous le nom de Kimsuky), un acteur malveillant notoire connu pour avoir volé et fier des informations privées, y compris les noms d'utilisateur et les mots de passe.

Cependant, SharpExt diffère des extensions précédemment documentées utilisées par l'organisation SharpTongue car elle n'essaie pas de voler des noms d'utilisateur et des mots de passe.Au lieu de cela, le malware examine et vole les données du compte webmail de la victime directement pendant qu'ils parcourent le Web.Depuis sa découverte, une version interne de l'extension a évolué vers la version 3.0, qui prend en charge trois navigateurs Web et peut voler des e-mails à Gmail et AOL webmail, extraire des données sensibles et surveiller en continu le comportement des utilisateurs.

8. HOLA VPN-Le site Web déblocker

Lorsqu'un utilisateur doit accéder à un site Web ou souhaite regarder un film mais rencontre un bloc de pare-feu, le résultat peut être frustrant.HOLA VPN est un site Web de site Web gratuit et sans restriction conçu pour supprimer ces barrières de l'expérience en ligne de l'utilisateur.Cependant, contrairement à un VPN approprié, HOLA agit comme un réseau proxy entre pairs.Cela signifie que tous ceux qui utilisent HOLA «empruntent» la connexion d'un autre utilisateur.

Pour aggraver les choses, Hola a été utilisé comme système de botnet géant.En échange d'un service gratuit, Hola utilise une partie de la bande passante gratuite d'un utilisateur pour prendre en charge les connexions des autres utilisateurs.Dans le passé, Hola a vendu cette bande passante via le service Luminati (maintenant Bright Data) alors affilié.Les personnes malveillantes ont utilisé le système pour lancer des attaques DDOS sur des sites Web majeurs jusqu'à ce que la société déploie des directives plus strictes.

De plus, l'extension chromée malveillante a été criblée d'une variété d'autres vulnérabilités et défauts de sécurité, ainsi que le suivi secrètement du comportement des utilisateurs et du trafic réseau non crypté.

9. Campagne de couleurs dormantes

La campagne intitulée "Couleurs dormantes" n'est pas une extension chromée malveillante, mais est en fait une combinaison de 30 plugins uniques et dangereux qui, horriblement, ont été téléchargés par des millions d'utilisateurs.Ces extensions ont été injectées avec du code malveillant et moulées en extensions de vol d'informations après avoir été initialement introduites dans la boutique en ligne.Malheureusement, la campagne est toujours en cours malgré le fait que de nombreuses extensions affectées ont été désactivées.