Herramientas forenses digitales esenciales para investigaciones de ciberseguridad

El forense digital se ha convertido en una piedra angular en la ciberseguridad moderna, proporcionando herramientas y metodologías críticas para descubrir y analizar datos de dispositivos digitales.A medida que las amenazas cibernéticas y los delitos informáticos continúan aumentando, el papel de los forenses digitales en la investigación de estos incidentes nunca ha sido más vital.Desde rastrear los orígenes de un ciberataque hasta asegurar evidencia legalmente admisible, los forenses digitales sirven como un vínculo crucial entre la tecnología y la justicia.La evolución de los forenses digitales ha provocado herramientas y técnicas especializadas que permiten a los investigadores manejar entornos digitales cada vez más complejos.

¿Qué es el forense digital?

Digital Forensics es una rama especializada de la ciencia forense centrada en recuperar, examinar y analizar datos de dispositivos digitales.Este proceso es crucial para investigar incidentes de ciberseguridad y delitos informáticos.El objetivo es identificar actividades maliciosas, descubrir la secuencia de eventos que conducen a un incidente y asegurar evidencia legalmente sólida para el uso potencial en los procedimientos legales.Los forenses digitales involucran varios subcampos, cada uno con su propio enfoque y metodologías.

Los antecedentes históricos y la evolución de los forenses digitales

El uso creciente de las computadoras personales y la necesidad de la aplicación de la ley de extraer y almacenar datos digitales de dispositivos electrónicos cada vez más sofisticados inspiraron forenses digitales a principios de la década de 1980.Los desarrollos en tecnología ampliaron los forenses informáticos más allá del delito informático.Los teléfonos inteligentes, Internet y las plataformas en la nube han ampliado aún más los forenses digitales.

En los primeros días, los cibernéticos forenses eran crudos, pero una mejor extracción de datos, análisis y herramientas de documentación ampliaron esta disciplina.Más leyes de delito cibernético creado por las autoridades también requirieron la recopilación de evidencia digital.

Subcampos de forense digital

El forense digital se divide en varios subcampos, cada uno abordando diferentes aspectos de la evidencia digital:

Forense informático

Esto implica la investigación de computadoras y medios de almacenamiento.Los analistas recuperan archivos eliminados, examinan los sistemas de archivos y estudian actividades de usuario y software en computadoras.

Redes forense de red

Esta rama se centra en monitorear y analizar el tráfico de la red para comprender los métodos de ataque, identificar fuentes y determinar el alcance de la violación.

Análisis de datos forenses

Esta área implica examinar grandes conjuntos de datos de aplicaciones financieras o comerciales para detectar patrones o anomalías que indican actividades fraudulentas.

Forense del dispositivo móvil

Con el uso generalizado de dispositivos móviles, este subcampo se ha vuelto esencial.Implica extraer y analizar datos como mensajes de texto, registros de llamadas e información de ubicación de teléfonos inteligentes y tabletas.

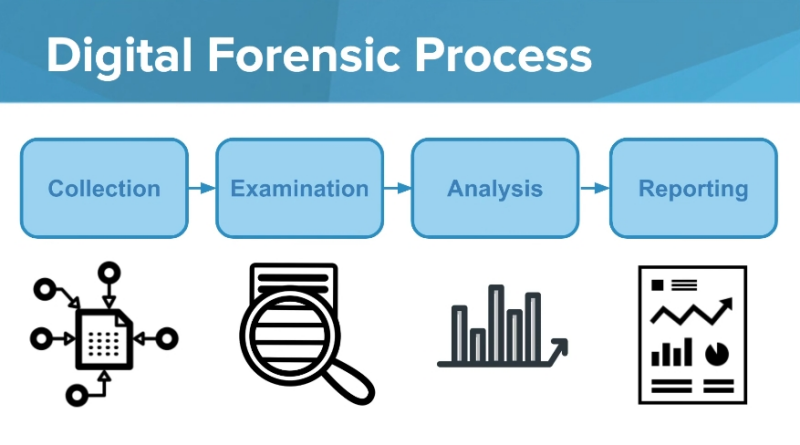

El proceso forense digital

El proceso forense digital puede cambiar de un escenario a otro, pero generalmente consta de cuatro pasos centrales: colección, examen, análisis e informes.

Recopilación

La fase de recolección implica adquirir evidencia digital, generalmente confisando activos físicos, como computadoras, discos duros o teléfonos.Es fundamental asegurarse de que los datos no se pierdan o dañen durante el proceso de recopilación.Puede evitar la pérdida de datos copiando medios de almacenamiento o creando imágenes del original.

Examen

La fase de examen implica identificar y extraer datos.Puede dividir esta fase en varios pasos: preparar, extraer e identificar.

Al prepararse para extraer datos, puede decidir si trabajar en un sistema en vivo o muerto.Por ejemplo, puede encender una computadora portátil para trabajar en él en vivo o conectar un disco duro a una computadora de laboratorio.

Durante el paso de identificación, debe determinar qué datos son relevantes para la investigación.Por ejemplo, las órdenes de arresto pueden restringir una investigación a datos específicos.

Análisis

La fase de análisis implica el uso de datos recopilados para probar o refutar un caso construido por los examinadores.Aquí hay preguntas clave que los examinadores deben responder para todos los elementos de datos relevantes:

· Quién creó los datos

· ¿Quién editó los datos?

· Cómo se crearon los datos

· Cuando ocurran estas actividades

Además de proporcionar la información anterior, los examinadores también determinan cómo se relaciona la información con el caso.

Informes

La fase de informes implica sintetizar los datos y el análisis en un formato que tenga sentido para los laicos.Estos informes son esenciales porque ayudan a transmitir la información para que todos los interesados puedan entender.

Herramientas de forense digital

Las herramientas forenses digitales son esenciales para ayudar a los investigadores y analistas de seguridad en todo el proceso de análisis forense.Estas herramientas ayudan a recopilar evidencia digital, convertirla en formatos estándar y filtrarse a través de grandes volúmenes de datos para identificar información relevante.Están diseñados para manejar las complejidades de las investigaciones digitales modernas, incluido el tratamiento de varios formatos y sistemas de archivos.

Desafíos en forense digital

Uno de los principales desafíos en forense digital es administrar la gran cantidad de datos involucrados en las investigaciones.La variedad de formatos y dispositivos se suma a la complejidad, lo que requiere herramientas que sean versátiles y compatibles con una amplia gama de sistemas.Las capacidades de búsqueda avanzadas, el análisis automatizado y las características detalladas de informes son críticas para gestionar eficientemente estos desafíos.

Herramientas forenses digitales de código abierto

Aquí hay algunas herramientas de código abierto ampliamente utilizadas en forense digital:

El kit de detectives (TSK)

El kit Sleuth proporciona un conjunto de herramientas y bibliotecas de línea de comandos para la extracción de datos y el análisis forense en los sistemas de Windows y UNIX.Forma el núcleo de la popular herramienta de autopsia, lo que permite a los usuarios extraer y analizar datos de los dispositivos de almacenamiento.

Autopsia

La autopsia es una plataforma forense digital que actúa como una interfaz gráfica para las herramientas incluidas en el kit de aguas.Permite a los investigadores analizar y analizar datos, archivos hash, extraer datos de exif y crear informes completos en varios formatos.

Marco forense digital (DFF)

DFF es una solución forense de computadora de código abierto flexible utilizada para recopilar, preservar y revelar evidencia digital.Cuenta con una GUI fácil de usar y una interfaz de línea de comandos, lo que la hace accesible tanto para profesionales como para no expertos.

Abra la arquitectura forense informática (OCFA)

Desarrollado por la policía holandesa, OCFA es un marco de código abierto diseñado para analizar los medios digitales en laboratorios forenses.Admite la integración con otras herramientas forenses de código abierto y proporciona módulos para un análisis forense extenso.

Conquero

Hashkeeper es una aplicación de base de datos que ayuda a los investigadores forenses mediante el uso de archivos MD5 para identificar archivos "conocidos" y "conocidos", optimizando el proceso de escaneo de archivos de medios digitales.

Extractor a granel

Bulk Extractor es una herramienta de extracción de información que escanea archivos, directorios o imágenes de disco sin análisis de sistemas de archivos.Maneja eficientemente varios formatos de medios digitales, incluidos discos duros y teléfonos inteligentes, y puede realizar forenses de redes sociales.

Entorno de investigación asistido por computadora (Caine)

Caine es una distribución de código abierto basada en Ubuntu para forense digital que se integra con las herramientas de seguridad existentes y proporciona una GUI fácil de usar.Se puede iniciar desde medios extraíbles y ejecutarse en varios sistemas, incluidas las máquinas virtuales.

Sans Investigative Forensics Toolkit (SIFT)

SIFT es un conjunto integral de herramientas de código abierto para forenses digitales y respuesta a incidentes, que ofrece una alta compatibilidad con varios formatos de evidencia y funciones actualizadas regularmente para investigaciones forenses.

La Fundación de Volatilidad

La Fundación de Volatilidad proporciona un marco de código abierto para los forenses de memoria, utilizado para la detección de malware y la respuesta a incidentes.Admite la mayoría de los sistemas y está escrito en Python, con el código disponible en GitHub.

Conclusión

En el panorama de ciberseguridad en constante evolución, las herramientas forenses digitales juegan un papel indispensable para garantizar que los investigadores puedan recopilar, analizar y presentar evidencia digital de manera efectiva.A medida que las amenazas cibernéticas se vuelven más sofisticadas, el avance continuo y la accesibilidad de estas herramientas serán esenciales para mantener mecanismos de defensa sólidos.