أدوات ذكاء التهديد الأساسية للأمن السيبراني الحديث - نظام الذكاء المفتوح في نولز المصدر

أكاديمية Osint

أدوات ذكاء التهديد الأساسية للأمن السيبراني الحديث

في المشهد السيبراني المتطور بسرعة اليوم ، أصبحت أدوات ذكاء التهديد لا غنى عنها للمنظمات التي تسعى جاهدة لحماية أصولها الرقمية.توفر هذه الأدوات رؤى مهمة حول التهديدات الإلكترونية المحتملة ، وتمكين فرق الأمن من تحديد المخاطر وتقييمها وتخفيفها قبل أن تتسبب في أضرار كبيرة.من خلال توفير بيانات في الوقت الفعلي حول التهديدات الناشئة ومواطن الضعف ، تمكن أدوات استخبارات التهديدات من المؤسسات من اتخاذ قرارات مستنيرة ، والدفاع بشكل استباقي ضد الهجمات ، والحفاظ على موقف أمني قوي.

ما هي ذكاء التهديد؟

تتضمن ذكاء التهديد جمع البيانات وتحليلها وتحليلها للكشف عن نوايا وأهداف وطرق الخصوم الإلكترونية المحتملين.تلعب هذا الذكاء دورًا مهمًا في الأمن السيبراني من خلال مساعدة المنظمات على تحديد من هم المهاجمون ، وكيفية عملهم ، وما قد تكون أهدافهم.من خلال هذه المعرفة ، يمكن لفرق الأمن اتخاذ قرارات مستنيرة تعتمد على البيانات ، مما يسمح لهم بالانتقال من رد الفعل إلى استراتيجية دفاعية استباقية.هذا النهج الاستباقي يحسن بشكل كبير من قدرة المنظمة على إدارة التهديدات الإلكترونية والتخفيف منها بشكل فعال.

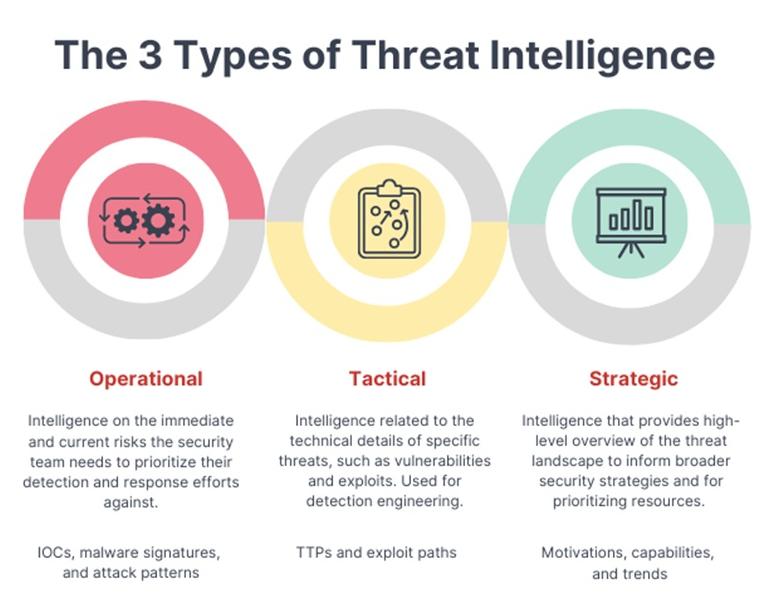

أنواع ذكاء التهديد

الذكاء الاستراتيجي

يقدم Intrade That Intelligence نظرة عامة رفيعة المستوى على مشهد التهديد ، ومساعدة أصحاب المصلحة الرئيسيين والمديرين التنفيذيين في صنع القرار.من خلال التقارير والإحاطات ، فإنه يسلط الضوء على المخاطر الرئيسية ، وأنماط الهجوم الشاملة ، والاتجاهات السياسية أو البيئية ذات الصلة التي تؤثر على المنظمة.

الذكاء التكتيكي

تفاصيل التهديد التكتيكي تفاصيل التكتيكات والتقنيات المحددة التي تستخدمها الجهات الفاعلة التهديد.هذه المعلومات أمر بالغ الأهمية لمحللي الأمن ومهندسي النظام ومسؤولي الشبكات لفهم الهجمات والدفاع عنها.ويشمل بيانات عن بيئة التكنولوجيا ، ونقاط الضعف ، والأدوات التي يستخدمها المهاجمون.

الذكاء التشغيلي

تركز شركة التهديد التشغيلي على الحوادث الإلكترونية المحددة ، مما يوفر رؤى قابلة للتنفيذ لفرق الاستجابة للحوادث.ويشمل التفاصيل الفنية مثل متجهات الهجوم ، ونقاط الضعف المستغلة ، وخوادم القيادة والتحكم.غالبًا ما يتم اشتقاق هذا الذكاء من خلاصات التهديد الذكاء ، والتي تقدم معلومات منسقة عن مؤشرات التهديد المحددة مثل تجزئة البرامج الضارة أو المجالات المشبوهة.

ما هي أدوات ذكاء التهديد؟

تعمل أدوات ذكاء التهديد على تزويد المنظمات بمعلومات مهمة عن أحدث التهديدات الإلكترونية ، مثل نقاط الضعف في اليوم الصفر ، وسلالات البرامج الضارة الجديدة ، والمآثر.تعزز هذه الأدوات الأمان من خلال تحديد تهديدات محددة تستهدف الشبكات والبنية التحتية وأجهزة نقطة النهاية.

أنها توفر رؤى تفصيلية حول الجهات الفاعلة للتهديدات وتكتيكاتها وتقنياتها وإجراءاتها (TTPs) ، وطرق الوقاية والعلاج الموصى بها.يستخدم أخصائيو الأمن هذه الذكاء لحماية الأنظمة بشكل أفضل والاستعداد للانتهاكات المحتملة.

يجب أن توفر حلول ذكاء التهديد الفعالة تحديثات حول التهديدات الناشئة ، وتوجيهات علاج مفصلة ، وتحليل التهديد في مختلف بيئات تكنولوجيا المعلومات.يتكامل الكثيرون مع أدوات الأمان الحالية مثل SIEM واختبار الأمان وبرامج إدارة الضعف لإثراء وظائفها.

أعلى أدوات استخبارات التهديد

تعد أدوات ذكاء التهديد الفعالة ضرورية في مشهد الأمن السيبراني المعقد اليوم.فيما يلي بعض الأدوات الشائعة ، ولكل منها ميزات وفوائد فريدة:

التهديد

يوفر ThreatConnect منصة استخبارات التهديد الشاملة ، وأدوات الاستجابة للحوادث ، وقدرات تحليل البرامج الضارة.يتيح النظام الأساسي الخاص به جمع بيانات التهديدات ، وتحليلها ، ومشاركة ، وتعزيز الكشف عن التهديدات التنظيمية والاستجابة لها.بالإضافة إلى ذلك ، يوفر ThreatConnect موارد واسعة مثل مواد التدريب والمدونة للحفاظ على اطلاع على محترفي الأمن وتلقيهم.

اندماج مستقبلي مسجل

يوفر Fusion Fusion المسجل ذكاء التهديد في الوقت الفعلي ، ويوفر وصولًا فوريًا إلى أحدث التهديدات الإلكترونية العالمية.تساعد هذه الأداة المؤسسات على اتخاذ قرارات مستنيرة من خلال توفير بيانات قابلة للتنفيذ حول التهديدات الناشئة ، مما يتيح استراتيجيات الدفاع الاستباقية.يعزز تكامله مع أدوات الأمان الأخرى الموقف الأمني العام من خلال إثراء مجموعات البيانات الحالية مع معلومات التهديد الحالية.

Solarwinds

يقدم Solarwinds رؤية شاملة للبيئة الأمنية للمؤسسة.إنه يحدد التهديدات المحتملة عبر الشبكة ويوفر أدوات للتخفيف منها بفعالية.تضمن قدرات المراقبة والتنبيه الشاملة لشركة Solarwinds أن تتمكن المنظمات من معالجة نقاط الضعف على الفور ، وبالتالي تعزيز دفاعات الأمن السيبراني.

CrowdStrike

يوفر CroldStrike رؤية فورية في أنشطة الشبكة ، مما يسهل تحديد الهوية السريعة والاستجابة للتهديدات.تستخدم منصة Falcon الأصلية السحابية الذكاء الاصطناعي والتعلم الآلي للكشف عن التهديدات المتطورة في الوقت الفعلي.يساعد حماية نقطة النهاية القوية في نقطة النهاية ، وصيد التهديدات ، والاستجابة للحوادث ، المنظمات على البقاء في صدارة الخصوم السيبراني.

تطبيقات العالم الحقيقي لأدوات ذكاء التهديد

تمويل

في قطاع التمويل ، تساعد أدوات استخبارات التهديد في تحديد وتصدي لهجمات التصيد والمعاملات الاحتيالية وانتهاكات البيانات.على سبيل المثال ، تستخدم البنوك هذه الأدوات لمراقبة علامات سرقة بيانات الاعتماد ونشاط الحساب المشبوه ، وحماية بيانات العميل والحفاظ على الثقة.

الرعاية الصحية

تستخدم منظمات الرعاية الصحية ذكاء التهديد لحماية معلومات المريض الحساسة من هجمات الفدية وانتهاكات البيانات.تساعد هذه الأدوات في اكتشاف نقاط الضعف في الأجهزة الطبية وأنظمة تكنولوجيا المعلومات ، مما يضمن الامتثال للوائح مثل HIPAA.

حكومة

تستفيد الوكالات الحكومية من الاستخبارات التهديد لحماية البنية التحتية للأمن القومي من التجسس ، الإرهاب السيبراني ، والاختراق.توفر هذه الأدوات نظرة ثاقبة للهجمات المحتملة التي ترعاها الدولة وتساعد على تأمين البنية التحتية الحرجة والمعلومات الحساسة.

الاتجاهات المستقبلية في ذكاء التهديد

ويستعد مستقبل ذكاء التهديد لتشكيله من خلال العديد من الاتجاهات الرئيسية التي من شأنها أن تعزز فعالية وكفاءة تدابير الأمن السيبراني.

الذكاء الاصطناعي والتعلم الآلي

تم تعيين AI والتعلم الآلي لإحداث ثورة في ذكاء التهديد من خلال تمكين اكتشاف التهديدات الإلكترونية بشكل أسرع وأكثر دقة.ستؤدي هذه التقنيات إلى أتمتة تحليل مجموعات البيانات الكبيرة ، وتحديد الأنماط والشذوذ الذي قد يفوتكه المحللون البشريون.سيسمح ذلك بالكشف عن التهديد في الوقت الفعلي والاستجابة له ، مما يقلل بشكل كبير من الوقت الذي يستغرقه تخفيف المخاطر.

التكامل مع التحليلات المتقدمة

ستتكامل منصات ذكاء التهديد المستقبلي بشكل متزايد مع أدوات التحليل المتقدمة.سيوفر هذا التكامل رؤى أعمق في أنماط التهديد وسلوكيات المهاجمين ، مما يسمح للمنظمات بالتنبؤ بالهجمات المحتملة ومنعها بشكل أكثر فعالية.من خلال الاستفادة من تحليلات البيانات الكبيرة ، ستوفر هذه المنصات رؤية شاملة لمشهد التهديد ، مما يتيح المزيد من اتخاذ القرارات الاستراتيجية.

التعاون وتبادل المعلومات

عندما تصبح التهديدات الإلكترونية أكثر تطوراً ، سيصبح التعاون بين المنظمات أمرًا بالغ الأهمية.ستؤكد جهود استخبارات التهديد المستقبلية على تبادل بيانات التهديد عبر الصناعات والحدود.سيساعد هذا النهج الجماعي في بناء دفاع أكثر قوة ضد التهديدات الإلكترونية ، حيث يمكن للمنظمات أن تتعلم من تجارب واستراتيجيات بعضها البعض.