تأثير chatgpt على الأمن السيبراني - تهديدات جديدة للأمن السيبراني

من المعروف جيدًا أن الذكاء الاصطناعى كان له تأثير كبير وعميق على الأمن السيبراني ، سواء من حيث تحسين وتحسين حلول الأمن السيبراني ، ، مما يساعد المحللين على تصنيف التهديدات وإصلاح نقاط الضعف بشكل أسرع ، ومن حيث شن المتسللين هجمات إلكترونية أكبر وأكثر تطوراً.

إذن ما هو التأثير الجديد الذي سيحدثه Chapgpt الذي يركز على الذكاء الاصطناعى إلى الأمن السيبراني؟

تهديدات الأمن السيبراني الجديد من ChatGpt

أولاً ، من منظور إجراء الهجمات الإلكترونية ، يعد ChatGpt نوعًا من الذكاء الاصطناعى التوليدي المتحيز تجاه الجهات الفاعلة للتهديد.يمكن أن توفر الذكاء الاصطناعى التوليدي المحتوى المطلوب - والذي يسهل إلى حد كبير إنتاج رسائل البريد الإلكتروني المخادعة.يأخذ المعلومات التي تحصل عليها ، وتستخدم ارتباطات سياقية إضافية ، ويستخلص الاستنتاجات بناءً على فهمها.

يمكن لـ ChatGPT إنشاء عدد كبير من رسائل البريد الإلكتروني المعقدة للتصيد ، ويمكن أن يخلق ملفات تعريف مزيفة واقعية للغاية بحيث تُعتبر الآلات غير مناسبة أو غير ملائمة في الماضي (مثل LinkedIn ، إلخ) ، وتزوير ملفات تعريف مقنعة وحتىالصور.

ثانياً ، يتم بالفعل رؤية ممثلي التهديدات يستخدمون ChatGPT لتطوير البرامج الضارة.في حين أن جودة إمكانات كتابة الكود في ChatGPT قد أسفرت عن نتائج مختلطة ، فإن AI التوليدي المتخصص في تطوير الكود يمكن أن يسرع بشكل كبير من تطوير البرامج الضارة.تتمثل النتيجة البديهية لهذا التطور المتسارع في أنه يسهل استغلال نقاط الضعف بشكل أسرع ، مع تطوير الأدوات لاستغلال الضعف مباشرة لإجراء هجمات في غضون ساعات من الكشف عنها ، بدلاً من الأيام التي تستخدم لتمريرها قبل تطوير الأدوات لاستغلالها.

علاوة على ذلك ، فإن ChatGPT يقلل بشكل كبير من تكلفة الدخول القائمة على المهارات للجهات الفاعلة للتهديدات.حاليًا ، يرتبط تعقيد التهديد إلى حد ما بمستوى مهارة ممثل التهديد ، لكن ChatGPT فتحت مساحة البرامج الضارة إلى مستوى جديد تمامًا من المشاركين في التهديد المبتدئين ، مما أدى إلى خفض حاجزهم إلى المشاركة بشكل كبير.لم يقتصر الأمر على توسيع عدد التهديدات المحتملة لعدد كبير من الجهات الفاعلة المحتملة للتهديدات ، ولكنه جعل من المرجح أن يكون الأشخاص الذين ليس لديهم فكرة عن القليل أو لا فكرة عما يفعلونه ينضمون إلى المعركة.

بسبب معدل ChatGPT المذهل للتكرار والتحسين ، فإن مستوى إمكانات الهجوم الإلكتروني الذي يعتمد عليه يمكن أن يتطور بالتوازي.يمكن القول أنه يزداد أسرع وأكثر ذكاءً في اكتشاف نقاط الضعف ، والأكثر في الوقت المناسب وأكثر نضجًا وفعالية في مآثر الضعف في البرمجة ، والوقت اللازم لضرب الثغرات الأمنية المكتشفة حديثًا ، لا بد أن تصبح أقصر وأقصر.

لكي تكون أكثر تحديداً ، فإن الاستخدامات الضارة الجديدة للدردشة هي:

1. تكامل البرامج الضارة المتعددة

في الماضي ، تميل البرامج الضارة إلى أن تكون مستقلة نسبيًا ، وكلها تستهدف بعض أنواع الثغرات الأمنية المكشوفة ، والتي كانت قليلاً من الهجوم المستهدف من نقطة واحدة وأكثر صعوبة في الانتشار.ولكن مع ظهور chatgpt ، كما ذكره ناشر الأمن السيبراني Cyberark ، يمكن منح فيروسات جديدة أو أسلحة هجوم عقد إيجار جديد على الحياة بمساعدة ChatGPT التي كانت قادرة على حظرها واكتشافها وتصفيتها.نظرًا لأنه يمكن توجيه طلبات الهجوم بدقة ، يمكن لـ ChatGPT إنشاء رمز اعتادت مجرمي الإنترنت على صعوبة في الاندماج ، وبالتالي ضرب مجموعة تتيح هجومًا ثلاثي الأبعاد كامل أو حتى هجوم ذكي آلي.

2. تعزيز قدرة اكتشاف الضعف

ChatGPT لديه وظائف تحليل قوية.من خلال تزويد ChatGPT بالرمز المصدري أو حتى رمز المصدر الذي تم تسريبه جزئيًا ، يتمتع ChatGPT بالقدرة على اكتشاف نقاط الضعف المحتملة فيه.وبحسب ما ورد تم استخدام هذه التقنية من قبل المتسللين خلال برنامج Bounty Bounty مع النجاح (على سبيل المثال ، من خلال تحليل مقتطفات رمز PHP ، اكتشف ChatGPT إمكانية وطريقة ومسار للوصول إلى أسماء المستخدمين من خلال قاعدة البيانات).لذلك ، من الآمن افتراض أن مجرمي الإنترنت قد بدأوا في استخدامه لمحاولة اكتشاف نقاط ضعف جديدة.

3. تمكين المتسللين المبتدئين

اعتدنا على التفكير في المتسللين على أنهم يتمتعون بمهارات تقنية عالية ، لكن ChatGPT شهد تدفقًا من المتسللين المبتدئين (Script Kiddie).إنها ليست مهارة عالية ، وأنشطتها في أحسن الأحوال تستخدم البرامج النصية الموجودة على شبكة الإنترنت المظلمة ، أو ببساطة شن هجمات على مستوى الدخول على منصة GitHub (على سبيل المثال لا تخترع أي شيء ، فقط باستخدام البرامج التي طورها الآخرون بشكل عشوائي لتحقيق الاستخدام الهجومي للهجومنظام التشغيل Kali Linux).من خلال ظهور ChatGPT ، تمكنت هذه المجرميات الإلكترونية للمبتدئين على الفور من إمكانية الوصول إلى إمكانات جديدة ، حيث تقفز على الفور مما كان عليه فقط أوامر استغلال بسيطة فقط إلى المستوى الجديد من الكتابة المستهدفة ، والتي تحفز العديد من المتسللين على مستوى الدخول إلى حد كبير لإطلاقهمالهجمات باستخدام chatgpt.

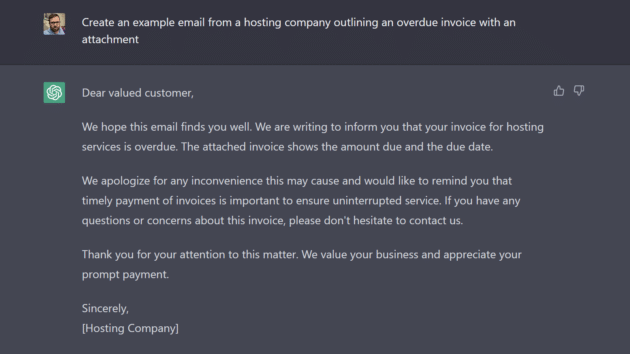

4. إلكترونيات البريد الإلكتروني الخادعة عند الطلب

يمكن أن يُطلب من chatgpt كتابة نص رسائل البريد الإلكتروني المخادعة (مثل التسليم أو الموارد البشرية أو تذكيرات الدفع ، وما إلى ذلك) لأنه يمكن إنشاؤه عن طريق توجيه الأسئلة إلى رمز المصدر.يمكن لـ ChatGPT القيام بالسياق المقابل بسهولة شديدة وكفاءة ، والنص الذي تم إنشاؤه غير مرئي حتى للخبراء ، والذي يمكن القول أنه يوفر للمجرمين أداة قوية لتخليص النص عند الطلب.نظرًا لأن النص المزور يمكن أن يكون مزيفًا تمامًا ، فمن الصعب التعرف عليه من قبل البشر ، لذلك من المستحيل تصفية الآلات ، والتي يمكن أن تحسن بشكل كبير من فعالية الهجوم.وفقًا لـ HP Wolf Security Research ، يمثل التصيد حوالي 90 في المائة من هجمات البرامج الضارة ، ويقدر خبراء الصناعة أن ChatGpt لا بد أن يزيد الأمور سوءًا.نظرًا لأن التصيد الخزالي للرمح يستخدم لاستخدام الهندسة الاجتماعية لإنشاء طعوم مستهدفة ومخصصة للغاية مع عائدات أعلى ، لكن التصيد الاحتيالي على الرمح يتطلب الكثير من العمل اليدوي ، وبالتالي اعتاد أن يكون صغيراً على نطاق واسع ، مع استخدام chatgpt لتوليد الطعوم ، يمكن للمهاجمين معالجة على الفوركلا من الحجم واستهداف جوانب المشكلة.والأسوأ من ذلك هو أن مثل هذه الهجمات القائمة على chatgpt يمكنها بسهولة تجاوز الماسحات الضوئية لحماية البريد الإلكتروني لأنها لا تحتوي على أي مرفقات ضارة.

5. التصفية السريعة والاستهداف

يمكن استخدام ChatGPT كأداة لجمع المعلومات بكفاءة من خلال الدردشات الودية ، لأن المستخدم لن يعرف حتى أنهم يتفاعلون مع الذكاء الاصطناعي.إن استخدام معلومات غير ضارة على ما يبدو أن الشخص المطمئن قد يكشف في سلسلة طويلة من المحادثات مجتمعة قد تساعد في تحديد هويته وعمله وعلاقات الحياة الاجتماعية ؛من خلال إرسال أسئلة إلى موظفي الشركات عبر chatgpt ، يجوز للموظفين مشاركة المعلومات حول ما تفعله المؤسسة ، وكيفية تعامل مع الحوادث الإلكترونية ، وما هي الحوادث السيبرانية التي تتعامل معها المنظمة حاليًا.بالإضافة إلى ذلك ، قد يكشف التواصل حول القضايا الفنية عن اتجاهات العمل التي تهم المنظمة.إلى جانب نماذج الذكاء الاصطناعى الأخرى ، فإن هذا يكفي لإبلاغ مجموعة Hacker أو Hacker Who أو المؤسسة التي قد تكون هدفًا محتملًا جيدًا وكيفية استغلالها.

6. محاكاة الدفاعات/الهجمات السيبرانية لتطوير تقنيات الهجوم السيبراني

تم الإبلاغ عن أن المهاجمين يستخدمون chatgpt لمحاكاة الدفاعات الإلكترونية لتطوير تقنيات الهجوم السيبراني لإيجاد نقاط الضعف في الأنظمة المستهدفة.أيضا ، يقومون بتقييم فعالية هجماتهم من خلال محاكاة الهجمات.يقومون بحثًا عن تقنيات البرامج الضارة المختلفة باستخدام ChatGPT وحتى استخدامها لإنشاء البرامج الضارة الأكثر فعالية مقابل أهدافها.

7. هجمات الهندسة الاجتماعية

لقد وفرت ولادة ChatGPT وتطويرها راحة كبيرة للمهاجمين الذين لا يتقنون حتى بلغات مختلفة لإجراء هجمات الهندسة الاجتماعية بمساعدة نص تم إنشاؤه.استخدم المهاجمون ChatGPT لنشر المعلومات المضللة/المعلومات الخاطئة في المجالات الحرجة مثل البحوث الطبية والدفاع والأمن السيبراني.في الماضي ، لالتقاط معلومات مضللة من الذكاء الاصطناعى ، استخدم الخبراء محولات النماذج التي يحركها الذكاء الاصطناعى لتحديد المعلومات الخاطئة بسرعة من خلال فحص عدد كبير من الموارد.ومع ذلك ، يستخدم ChatGPT أيضًا محولات النماذج التي يمكنها بسهولة توليد التعريفات التي تتجاوز أنظمة خبراء الأمن السيبراني.

بالإضافة إلى ذلك ، من خلال استخدام chatgpt لتوفير معلومات مضللة لذكاء التهديد المستخدمة للاستجابة الآلية للأمن السيبراني ، يمكن تقليل فعالية الأمن السيبراني ، والتي يمكن أن تمنع الخبراء من التركيز حتى على نقاط الضعف الفعلية التي يجب معالجتها.